Complementando la entrada sobre el caso de implementación de una #WebAPI que usaba Keycloak, seguimos profundizando sobre el este tema. Nuestra empresa viene trabajando con clientes en lo que hace a la digitalización de sus procesos operativos. Uno de nuestros mayores éxitos viene de la mano de una empresa dentro de la industria de Salud a la que ayudamos a actualizar su arquitectura aplicativa.

En este caso la actualización tecnológica vino de la mano de una implementación de una plataforma de gestión de identidades, donde unificar y facilitar la protección de las aplicaciones y los servicios usando una capa de AAA.

¿Qué solución planteamos?

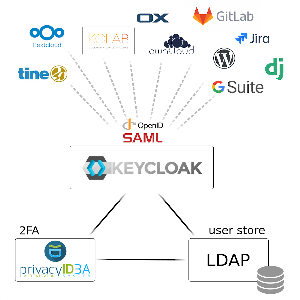

La plataforma de autenticacion estaba basada en una plataforma realizada dentro de la compañia, no contaba con protocolos de federación de identidad. A raiz de eso, planteamos el reemplazo de esa capa de autenticacion, usando una herramienta Open Source. Planteamos el uso de Keycloak, un producto de inicio de sesión único (IdP) con Identity Management y Access Management para aplicaciones y servicios modernos, 100% open source.

Adicionalmente #Keycloak permite la integración de protocolos como SAML v2 y OpenID Connect (OIDC) / OAuth2.

Objetivo logrado

Desde la vista conceptual un IdP permite que una aplicación delegue su autenticación y esto traducidos en términos empresariales facilita la protección de las aplicaciones sin tener que desarrollar nuevo código con cada aplicación, permitiendo tener un microservicio dedicado a facilitar la autenticación, robusteciendo la seguridad y acelerando el desarrollo de software.

Todas las ventajas de Keycloak:

- Reducción del tiempo de entrega de software (#time2market) al dejar de preocuparse por los aspectos de seguridad de la autenticación.

- Autenticación centralizada e inicio de sesión único (single sign on #SSO)

- Soporte a protocolos estándar AUTH, SAML y OIDC

- Integracion con LDAP y AD

- Delegación de autenticación (Google, Facebook, etc)

- Instalación realizada 100% sobre contenedores

- Autogestión de usuarios (recovery de password, desbloqueo de cuentas)

| [popup_anything id=”2076″] |